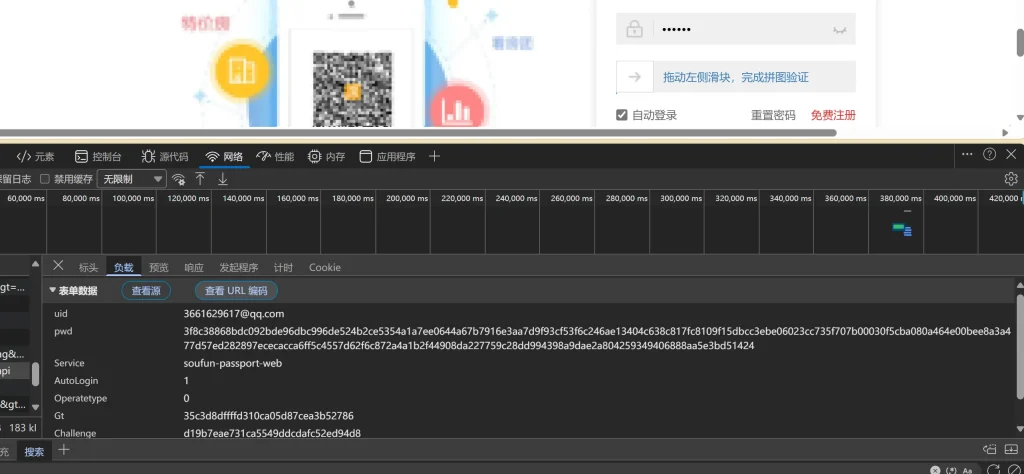

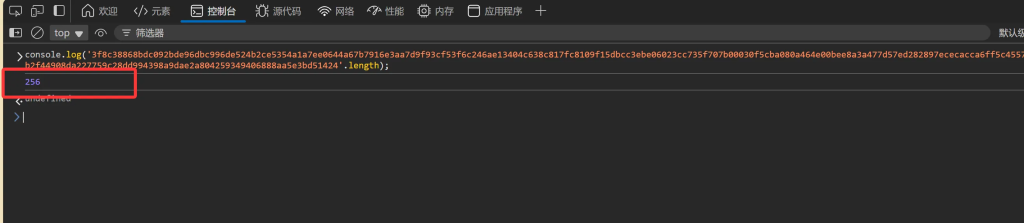

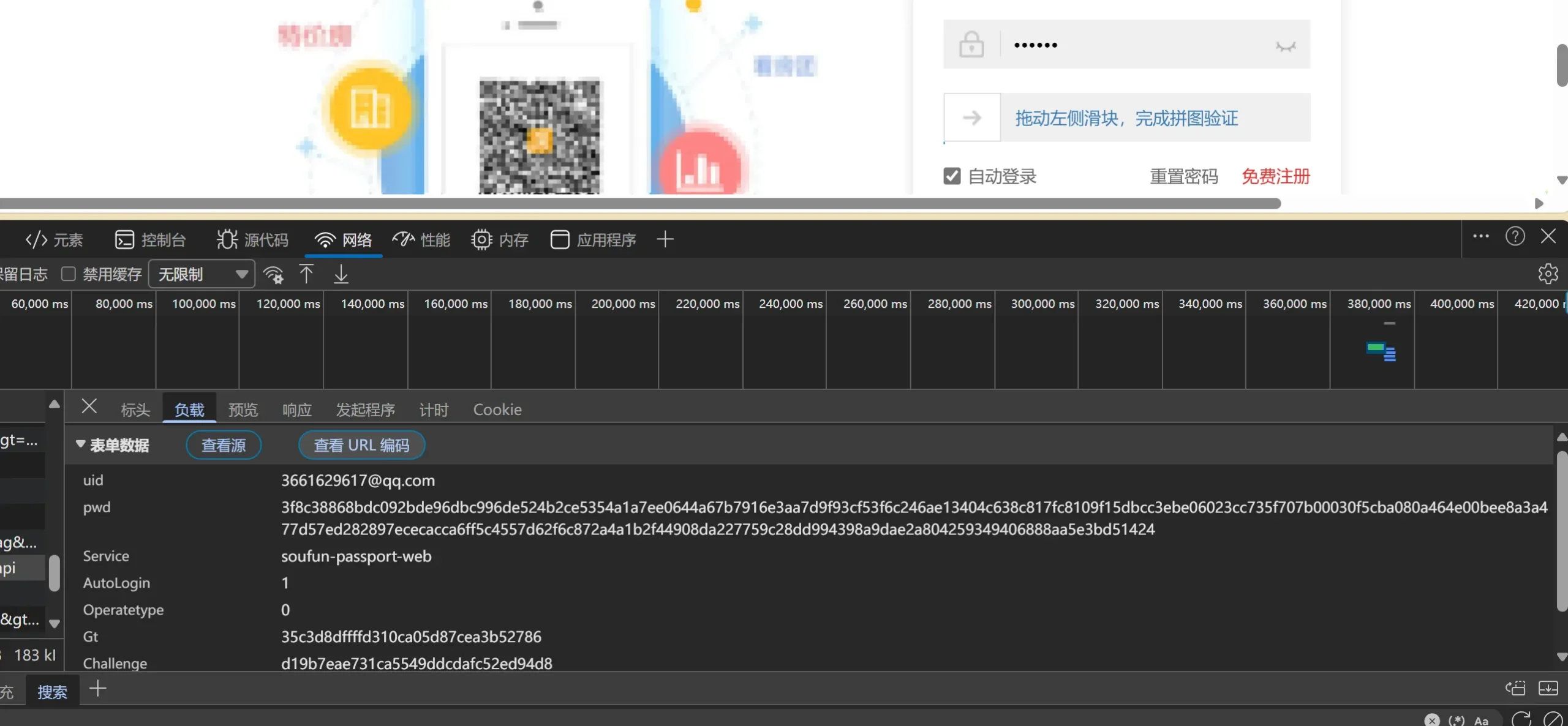

在挖掘某src时间 发现某官网pwd加密了

闲着没事逆向一下 进入到请求堆栈

![图片[2]-某租房平台js逆向登录实战-隼目安全](https://cdn.nlark.com/yuque/0/2025/png/40887313/1761805843182-b3b2e756-e8ec-48d5-b32b-c59490dc5602.png)

![图片[2]-某租房平台js逆向登录实战-隼目安全](https://cdn.nlark.com/yuque/0/2025/png/40887313/1761805843182-b3b2e756-e8ec-48d5-b32b-c59490dc5602.png)

发现一个 login开头的 这不捡到宝了吗直接点进去更进

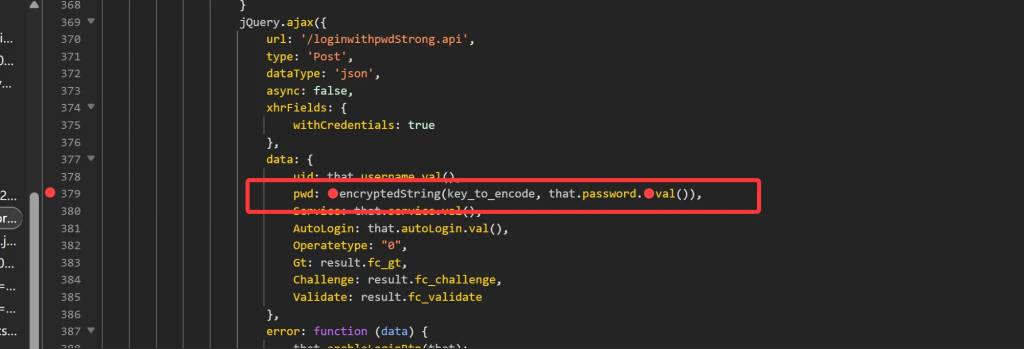

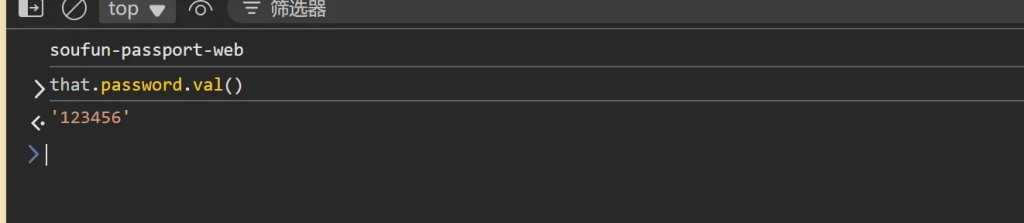

点进去就发现pwd是这样定义的

pwd: encryptedString(key_to_encode, that.password.val()),

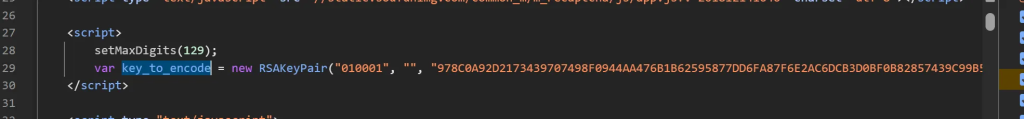

可以发现前面就是我们的密钥后面就是我们没加密的原文 但是key_to_encode是对象的形式 所以需要全局搜索

发现像是rsa但是被加密的密文与rsa加密的标准长度不符合

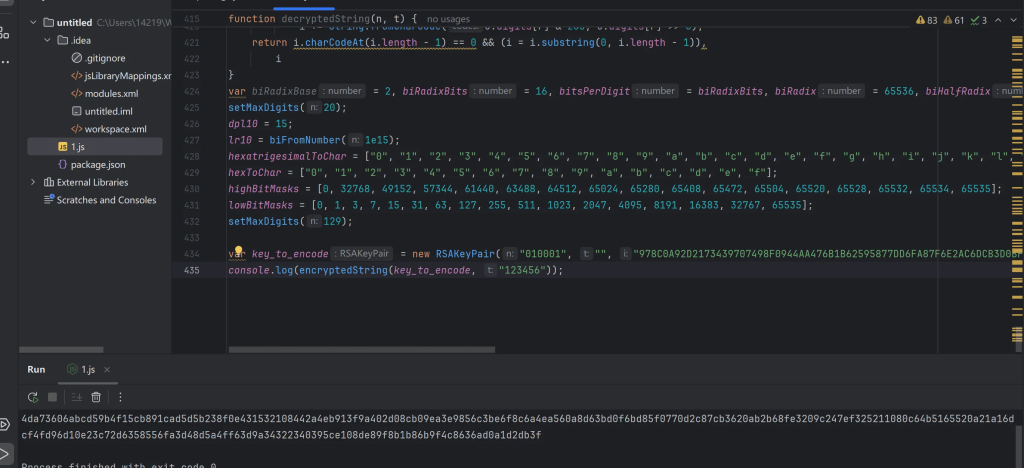

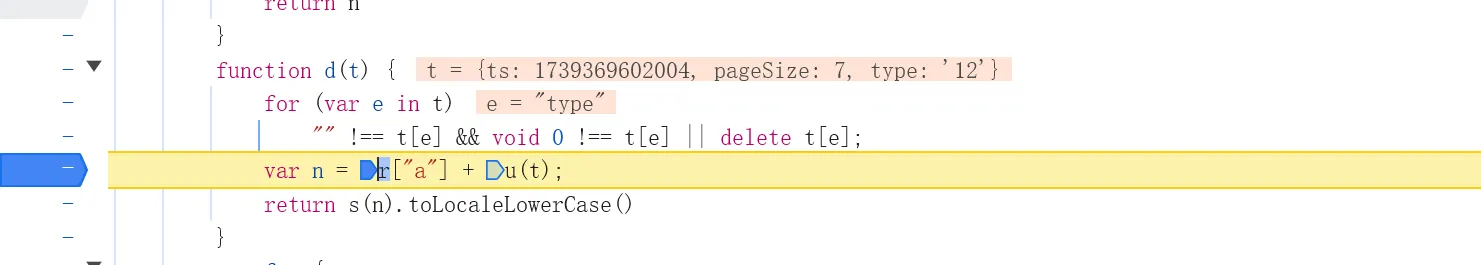

那么进入到encryptedString 将页面所以代码扣走

最后补上我们的加密公钥

最后也是成功了

欢迎各位哥哥骚扰qq:3661629617

© 版权声明

暂无评论内容